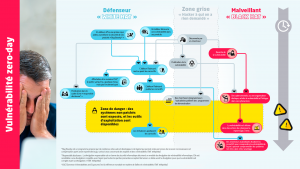

Une vulnérabilité « 0-day » d’un système d’information est une faille qui a été révélée au public avant d’avoir été analysée par les spécialistes, et notamment avant d’avoir pu être corrigée. Certaines vulnérabilités « 0-day » sont critiques dans le sens où des hackers peuvent utiliser ces failles avant même que l’entreprise ne soit en mesure de trouver et corriger la vulnérabilité. C’est par exemple ce qu’a découvert Microsoft lors de son Patch Tuesday de juillet dernier : 2 vulnérabilités « 0-day » exploitées par des hackers, qui ont pu depuis être corrigées. Un risque à prendre sérieusement en compte, donc, dans la démarche sécuritaire de toute entreprise. Dans cet article, nous rappelons l’histoire de ces vulnérabilités et leur potentielle criticité. Nous verrons dans un second article comment il est possible de s’en prémunir.

Naissance des ‘0-day’

Elles sont très souvent liées à des « bugs », des erreurs de programmation ou de conception. Parfois, une erreur de programmation permet de détourner le déroulement du programme, en interagissant avec lui avec des données spécifiquement choisies, et en tout cas non prévues par le déroulement normal. On appelle cela l’ «exploitation », ou l’ «exploit » de la vulnérabilité. Elles touchent surtout le logiciel, le « code ». Toutefois, depuis 2018, une série de vulnérabilités touchant directement la conception même des microprocesseurs a rappelé que le matériel peut lui aussi être touché. [Spectre/Meltdown[1]]

Quelques ‘0-day’ célèbres

Certaines vulnérabilités ont eu un impact si important à l’échelle de l’internet, qu’elles ont été baptisées de noms évocateurs comme « Heartbleed », « ShellShock » , et se voient affublées de logos pour mieux encore les personnifier [2].

En ce milieu d’année 2019, le service « RDP / Remote Desktop Protocol » de Microsoft a connu une série de vulnérabilités. La première avait été nommée « BlueKeep » en Juin, puis, devant l’afflux d’autres cas similaires, la famille a été baptisée « DéjàBlue » pendant l’été.

Un risque fort quand la criticité s’en mêle

Le terme « Blue » dans le nom de ces nouvelles vulnérabilités fait référence à une autre vulnérabilité 0-day célèbre, qui avait bien secoué l’internet en 2017 : « Eternal Blue ». Qu’avait-elle de particulier ?

Eternal Blue était une vulnérabilité touchant le service de partage de fichier d’un grand nombre de versions de Windows, des plus anciennes aux plus récentes. Et avec la possibilité de prendre le contrôle à distance d’une machine vulnérable sans aucune interaction avec l’utilisateur, au contraire d’un ransomware reçu dans un spam. Les spécialistes ont commencé à utiliser le terme « wormable » pour désigner ces vulnérabilités qui pourraient potentiellement être utilisées par un « ver » informatique, programme malveillant, capable de se propager en toute autonomie de système en système sans dépendre des maladresses des utilisateurs humains.

Un mois seulement après la divulgation d’Eternal Blue, le fameux ransomware « Wannacry » était diffusé, qui embarque un programme pour exploiter la vulnérabilité afin de se propager en profondeur dans les réseaux informatiques privés. Il est probable que ce comportement de ver, couplé au maintien de l’archaïque Windows XP, a été un facteur clé de succès de ce ransomware dans le réseau du National Health Service britannique, dont les hôpitaux ont été perturbés pendant plusieurs semaines.

Ces caractéristiques sont déjà rares en soit, mais Eternal Blue a également la particularité inédite d’avoir été révélée au monde par le groupe de pirates « Shadow Broker » ayant dérobé des outils de l’agence NSA américaine. C’est à dire que cette vulnérabilité était connue de la NSA, qui l’avait « weaponizé » sous la forme du composant appelé « DoublePulsar » dans sa suite de cyber-armes secrètes elle-même nommée « Fuzzbunch ».

En révélant au monde la puissance des cyber armes dont disposaient les agences américaines, les Shadow Brokers n’agissaient pas uniquement pour l’idéologie, mais aussi de manière simplement mercantile, puisque les informations ont été pour partie mises aux enchères.

Un marché fructueux ?

Ces vulnérabilités ne sont pas toujours inconnues de tous, et font même l’objet d’un marché très spécial. L’entreprise « Zérodium » est le leader du négoce de vulnérabilités 0-day, et affiche publiquement sur son site web ses prix d’achat[3]. Mêmes les fabricants et éditeurs sont parfois amenés à payer pour connaitre les failles de leurs propres produits. Ainsi, Apple qui proposait aux hackers « gentils » des récompenses jusqu’à 200 000 dollars dans le cadre de son programme de « Bug bounty », a dû remonter son offre au-delà du million, pour faire face à ces négociants aux dents longues[4].

Découvrir des vulnérabilités 0-day n’est pas chose facile. C’est pourquoi parfois, lorsqu’un malveillant en a la possibilité, il va introduire des « portes dérobées » ou « backdoors » directement dans le code des logiciels. En cas de découverte, si le code inséré se présente effectivement comme une erreur de programmation, il sera possible de nier l’intention d’avoir voulu créer une backdoor.

Nous publierons dans un seconde article les bonnes pratiques pour se protéger contre ces vulnérabilités. Car c’est tout à fait possible. Nous verrons notamment comment les mesures de sécurité structurelles, passives, sont réellement les plus fortes ; ce sont également celles qui vont permettre de se protéger contre une gamme assez large de cyber menaces.

[1] https://fr.wikipedia.org/wiki/Meltdown_(vuln%C3%A9rabilit%C3%A9)

[2] https://commons.wikimedia.org/wiki/Category:Security_vulnerability_logos

[3] https://zerodium.com/program.html

[4] https://www.zdnet.fr/actualites/apple-ouvre-son-programme-bug-bounty-a-tous-les-chercheurs-et-l-etend-a-macos-39888985.htm

[5] La position d’Attlassian, un grand éditeur australien bien gêné de cette situation : https://www.itnews.com.au/news/atlassian-says-encryption-busting-laws-threaten-jobs-523007